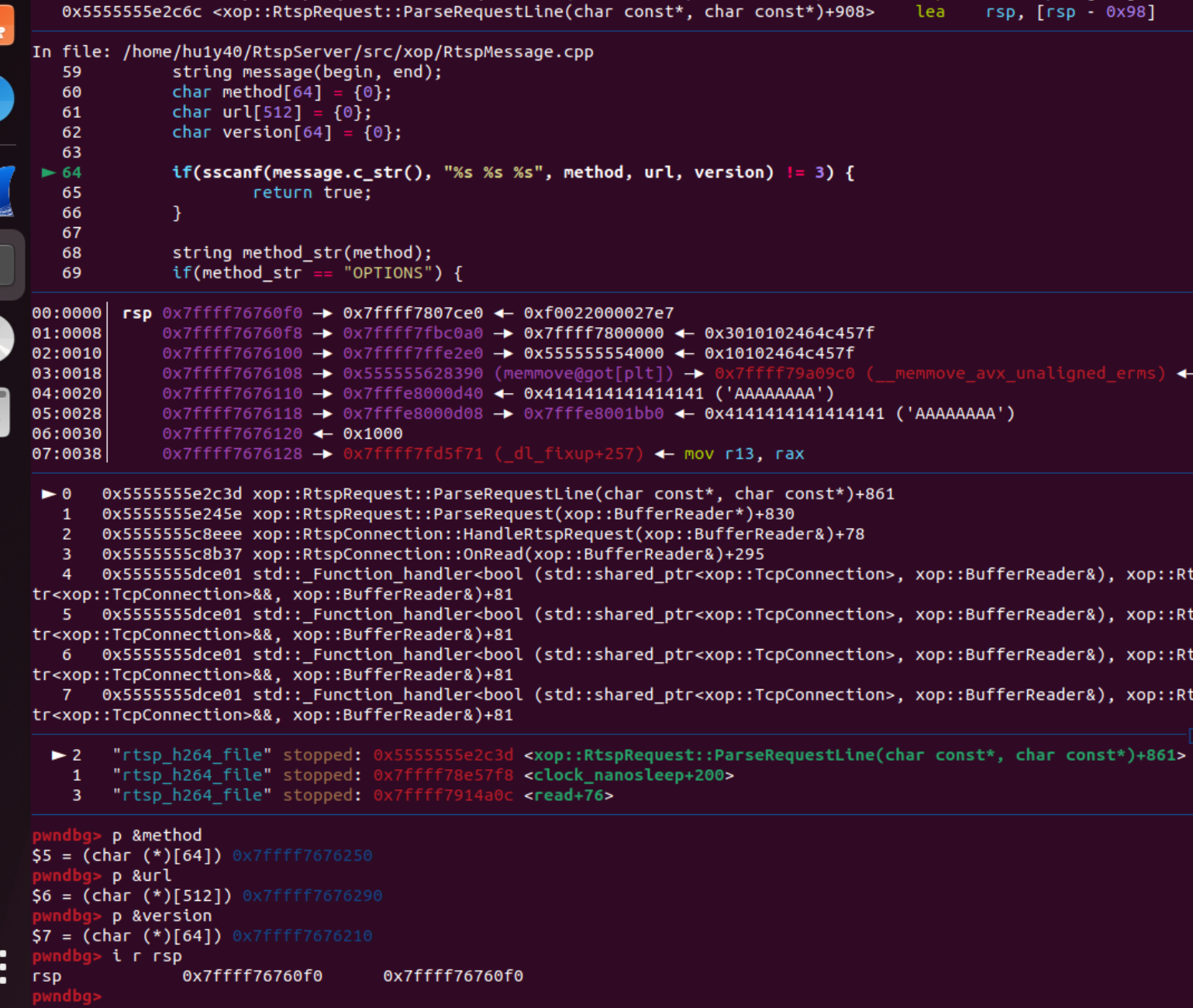

RTSPServer StackOverflow Vulnerability 0x00 Introduction Project URL:https://github.com/PHZ76/RtspServer 0x01 PoC 1.1 PoC import socket def send_rtsp_options_request(server_ip, server_port, rtsp_path): # make RTSP OPTIONS request d = "4f5054494f4e53202f2e3a2f"…

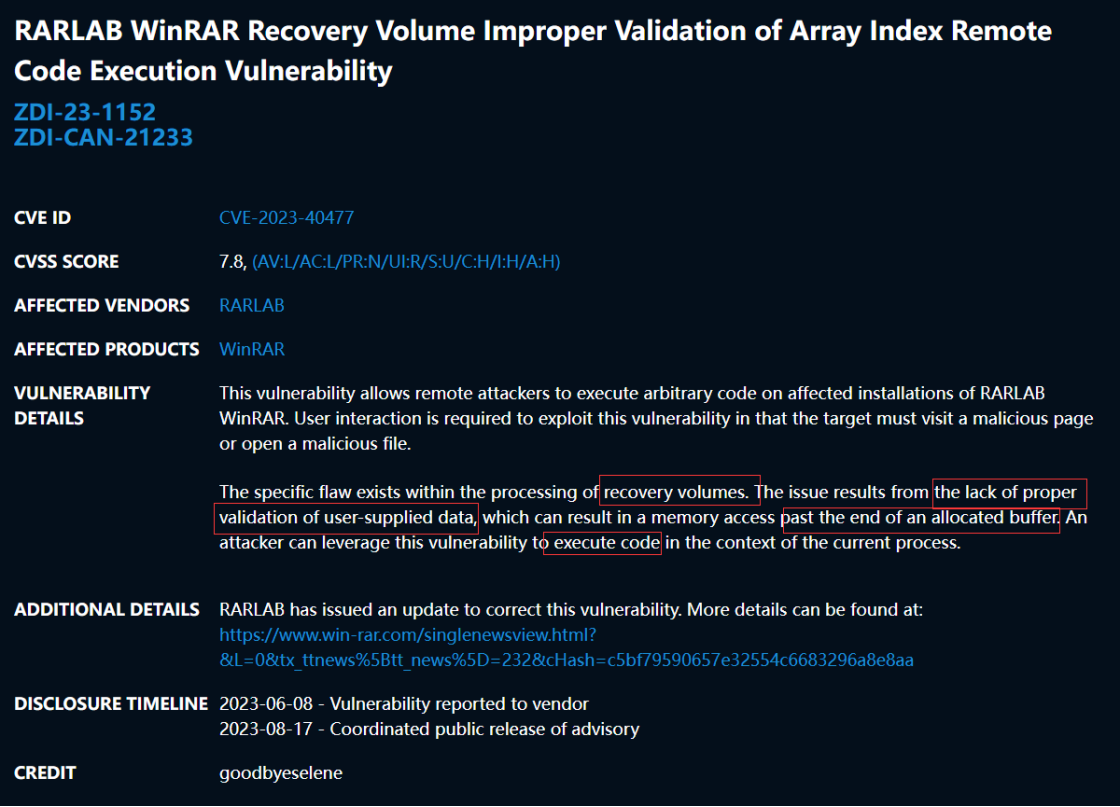

CVE-2023-40477 Winrar RCE漏洞分析 0x00 漏洞背景 WinRAR是一款功能强大的压缩和解压缩软件,它允许用户轻松地创建和管理存档文件,将多个文件或文件夹压缩成单个文件以减小文件大小,或解压已有的存档文件。用户可以设置密码来保护存档文件的内容,并在需要时自动解压缩文件。WinRAR还支持多种压缩格式,具有出色的压缩率和压缩速度,适用于各种操作系统,为文件管理提供了便捷工具。 0x01 漏洞信息 2023年6月8日,安全研究人员goodbyeselene和趋势科技合作报告了该漏洞。 2023…

实验环境 推荐使用的环境 备注 操作系统 Windows 10 虚拟机 调试器 Windbg 反汇编器 IDA Pro 漏洞软件 Winrar 6.22 补丁比较工具 Bindiff 静态分析 首先查看漏洞编号获取信息。 可以得到一些模糊的信息,如漏洞产生的地点在于恢复卷(recovery volumes),漏洞的原因是在于没有对用户提交的数据进行校验,可能导致缓冲区溢出,从而导致RCE。 从rarlab上能得到更多信息,如发生的漏洞是处理RAR 3.0格式,触发的漏洞条件是解压与格式错误的rev文件同一目录下的r…

实验环境 推荐使用的环境 备注 操作系统 Windows XP SP3 虚拟机 Vmware 调试器 OD 反汇编器 IDA Pro 漏洞软件 Microsoft Office 2003 动态分析 打开POC,发现eip是0x41414141,向上最近的返回地址是0x275C8A0A MSCOMCTL.275C8A0A。 该返回地址在sub_275c89c7函数中。 打个断点重新运行。 call 275c876D执行完后,栈的数据变化了,猜测是从文件中获取了某个obj的长度。由于是文件中存的是hex的字符版本,所以…

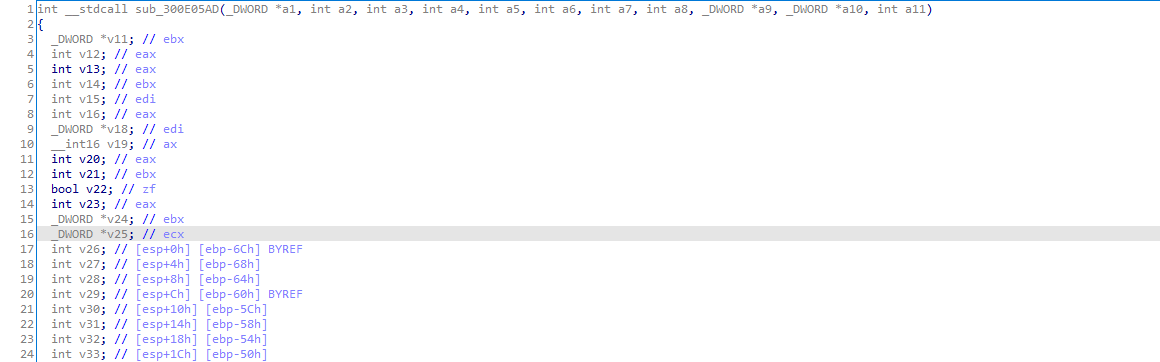

实验环境 推荐使用的环境 备注 操作系统 Windows XP SP3 虚拟机 Vmware 调试器 OD 反汇编器 IDA Pro 漏洞软件 Microsoft Office 2003 动态分析 Windbg加载程序,打开exp。断点断在0x300e06f7。该地址在sub_300E05AD函数内。 OD打开execl,在0x300E05AD下一个断点,然后在栈顶下一个写入断点(返回地址处)。f9运行停止在0x300DE834。 该指令地址在函数sub_300DE7EC中。这里复制了0x300字节,大于栈大小,造…

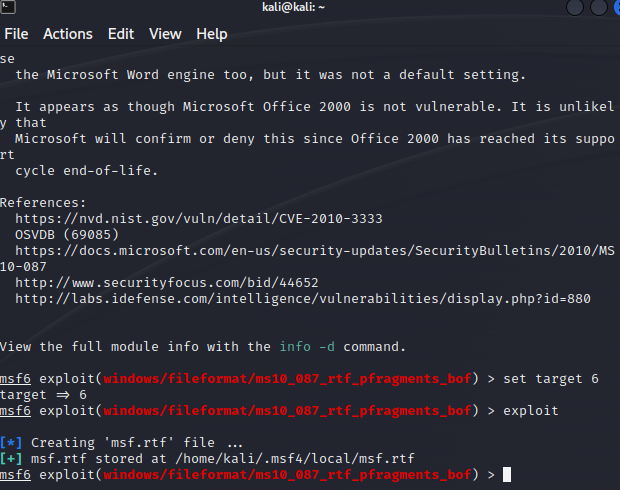

实验环境 推荐使用的环境 备注 操作系统 Windows XP SP3 虚拟机 Vmware 调试器 OD 反汇编器 IDA Pro 漏洞软件 Microsoft Office 2003 动态分析 样本的获取可以通过msf构造。 search cve-2010-2883 use xxxxx info set target x exploit 打开winword,windbg附加进程,word打开msf.rtf。产生异常。 edi为130000。READONLY区域。 由于此时栈空间已被破坏,所以b 30e9eb88…

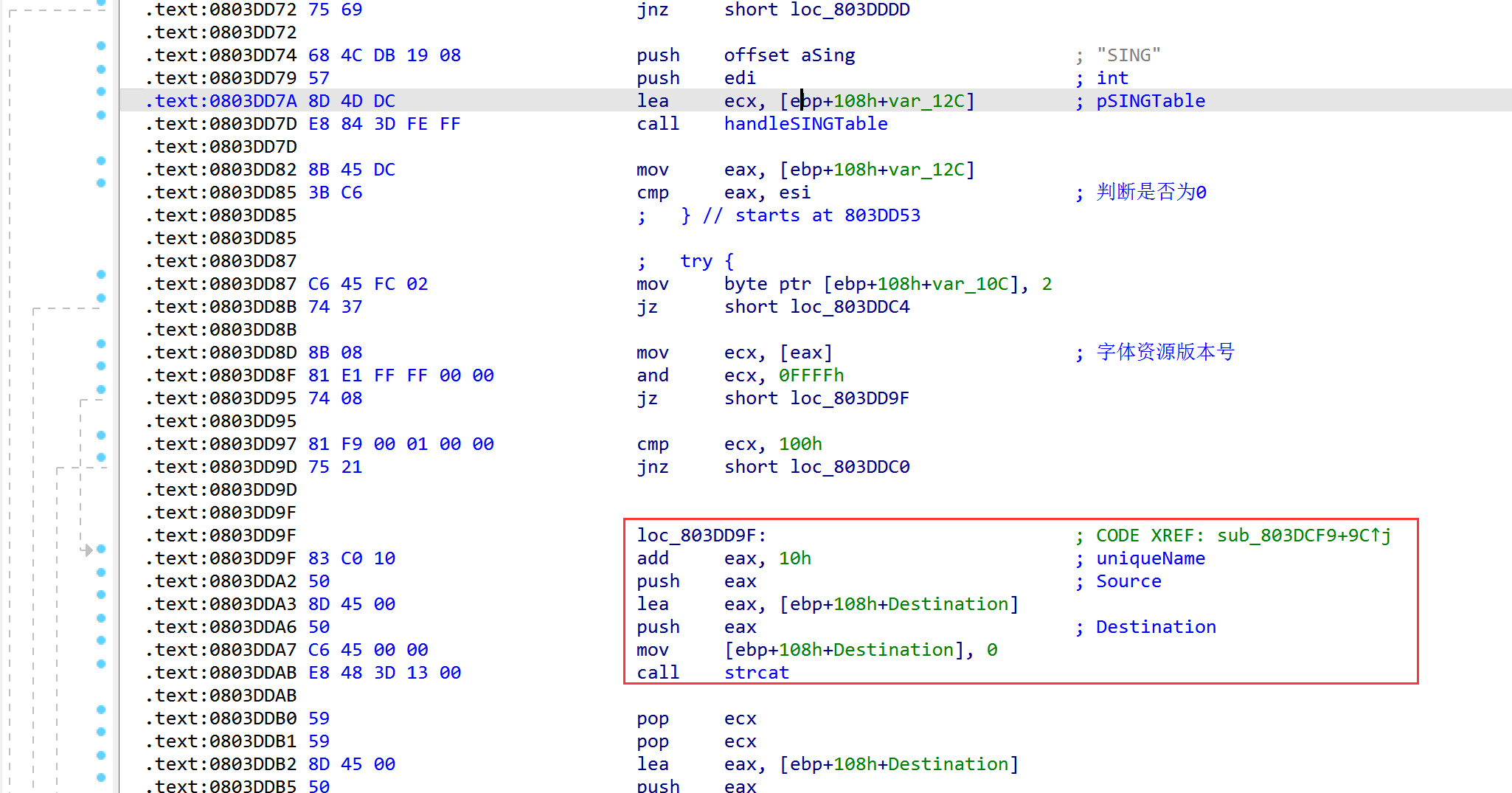

实验环境 推荐使用的环境 备注 操作系统 Windows XP SP3 虚拟机 Vmware 调试器 OD 反汇编器 IDA Pro 漏洞软件 Adobe Reader 版本号:9.3.4 静态分析 漏洞点来源于该函数,strcat处将uniqueName的数据复制过去,但没有进行长度校验。 通过PdfStreamDumper工具取出PDF样本中的TTf文件。 官方文档中TTF文件TableEntry的定义: typedef struct struct_SING{ char tag[4]; // 标签 "SING"…